Знаете ли, че всяка година 4 700 000 WordPress сайта стават жертва на хакерски атаки?

WordPress е известен като относително безопасна система за управление на съдържание (CMS), но поради своята популярност често е обект на хакерски нападения. Ако WordPress сайтът Ви стане мишена на атака, това може да навреди на репутацията Ви и да повлияе негативно на продажбите Ви. Защитата на Вашия WordPress сайт е от ключово значение за поддържане на доверието и лоялността сред Вашите клиенти.

В това статия ще научите:

- 7-те най-често срещани WordPress рискове за сигурността, с които Вашият сайт се сблъсква.

- 16-те най-добри практики за защита на Вашия WordPress сайт.

- Какво да правите, ако бъдете хакнати.

Топ 7 WordPress проблеми със сигурността

Първо: кои са основните проблеми със сигурността, насочени към WordPress? Според Jetpack слаби потребителски идентификационни данни и остарели плъгини са основните входни точки за хакерите – но има и други. По-долу сме изброили 7-те основни заплахи за сигурността на WordPress сайтовете днес, подкрепени със статистики и примери от реалния свят.

1. Уязвимости в плъгините

Ако използвате неактивни или остарели плъгини на Вашия WordPress сайт, имайте предвид, че те може да не включват последните актуализации за сигурност, предоставени от разработчиците. Разработчиците на теми и плъгини редовно пускат актуализации за отстраняване на уязвимости, но ако не използвате най-новите версии, това може да изложи сайта Ви на атаки.

Статистика:

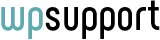

- Според скорошен анализ на Patchstack, 97% от проблемите със сигурността на WordPress са причинени от плъгини.

- Освен това, MelaPress установява, че само 30% от потребителите на WordPress са активирали автоматични актуализации на своите сайтове.

Пример: През 2023 г. бяха открити сериозни проблеми в плъгини като WP Fastest Cache и Essential Add-ons for Elementor. Разработчиците призоваха потребителите незабавно да актуализират до последната версия.

2. Атаки с груба сила (слаби пароли)

Атаките с груба сила включват многократни опити за вход с цел отгатване на пароли, докато хакерът получи достъп до Вашия сайт. Те използват ботове, които комбинират хиляди различни варианти на потребителски имена и пароли, докато намерят правилната комбинация.

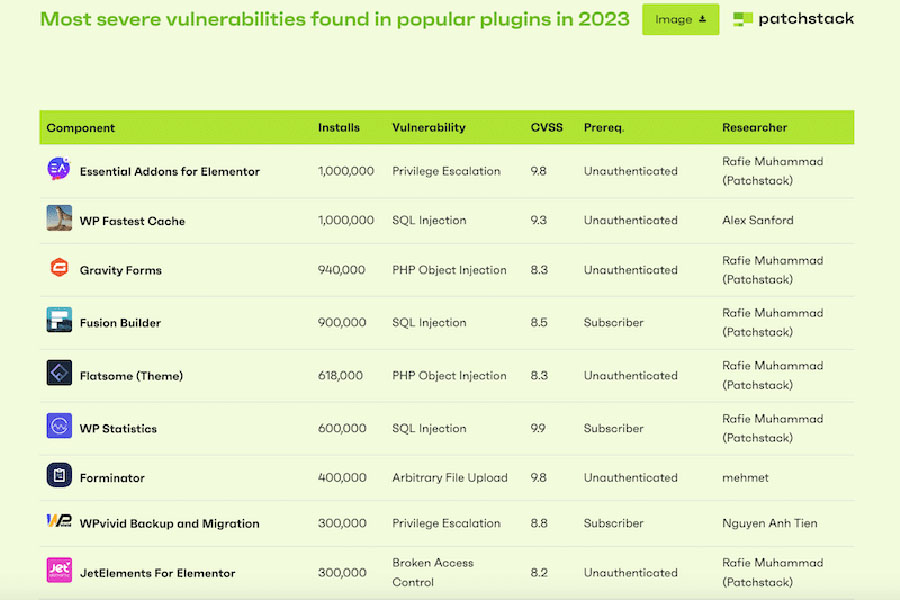

Статистика: Според проучване на Melapress, 41% от анкетираните потребители на WordPress не използват двуфакторна идентификация (2FA) или достатъчно силна парола.

Пример: Ботове могат да разкрият парола като „ADMIN123“ за секунди и да получат неоторизиран достъп до целия Ви сайт.

3. Нарушен контрол на достъпа и неправилно управлявани потребителски роли

Нарушеният контрол на достъпа представлява сериозен риск за сигурността, тъй като позволява на неоторизирани лица да получат достъп до лична информация, която не би трябвало да виждат. Това увеличава възможността за пробиви в сигурността и разкрива чувствителни данни на неподходящи хора.

Статистика: Според Patchstack, през 2023 г. 12.9% от проблемите със сигурността в WordPress се дължат на нарушен контрол на достъпа.

Пример: Даване на достъп на ниво „редактор“ на гостуващи автори без ограничения може да доведе до нежелани промени или изтичане на данни.

4. Атаки чрез скриптове между сайтове (XSS)

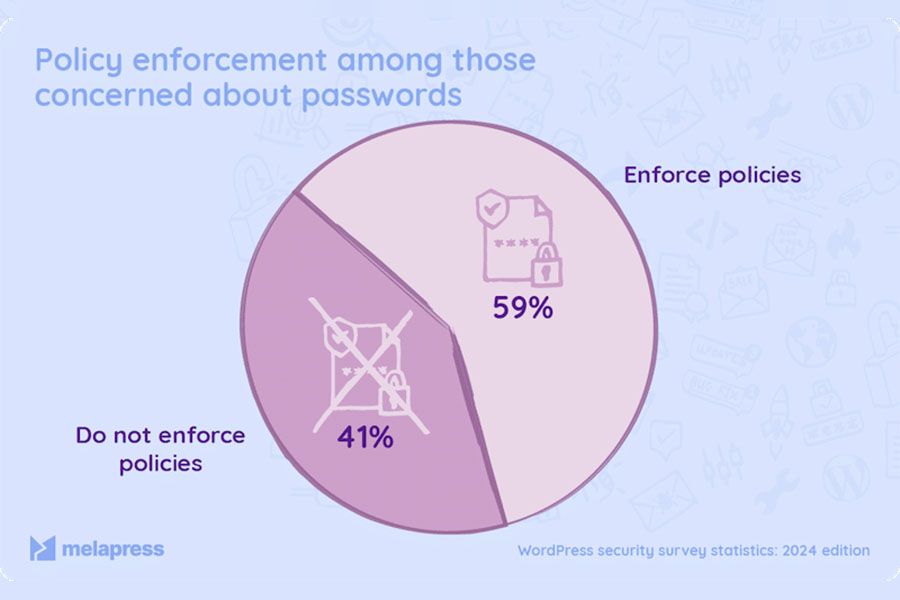

Атаките с XSS позволяват на нападателите да вмъкват зловреден JavaScript код във Вашия сайт. Този код се изпълнява от жертвите, без да подозират, и разкрива техните идентификационни данни (потребителско име и парола) на хакерите. След като имат тези данни, хакерите могат да се представят за легитимни потребители.

Статистика: Според Patchstack, през 2023 г. атаките с XSS са съставлявали 53.3% от всички нови уязвимости в екосистемата на WordPress.

Пример: Хакер вмъква зловреден код в секцията за коментари на Вашия сайт. След като сайтът запази този коментар в базата данни, вредният код може да се изпълни, когато нищо неподозиращи потребители отворят страницата. Това може да доведе до кражба на техните данни за вход.

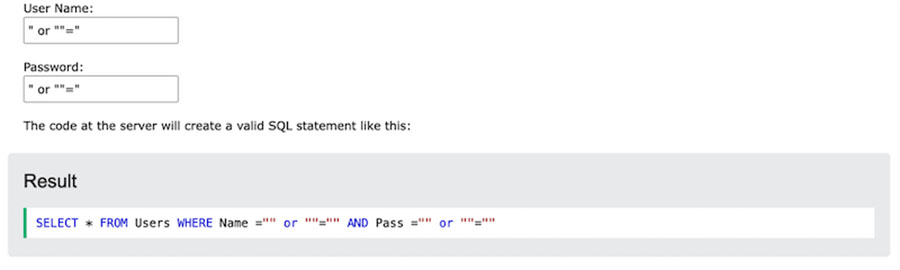

5. Атаки чрез SQL инжекции

SQL инжекциите позволяват на хакерите да добавят зловреден код в заявки към базата данни, което може да доведе до изтичане на конфиденциална информация. Това им дава възможност да извличат чувствителни данни.

Статистика: Според WPHackedhelp около 20% от хакерите извършват SQL атаки. Най-честите жертви са сайтове за електронна търговия, изградени на WooCommerce.

Пример: Хакер може да получи достъп до потребителски имена и пароли в база данни, като просто въведе „OR „“=“ в полето за потребителско име или парола.

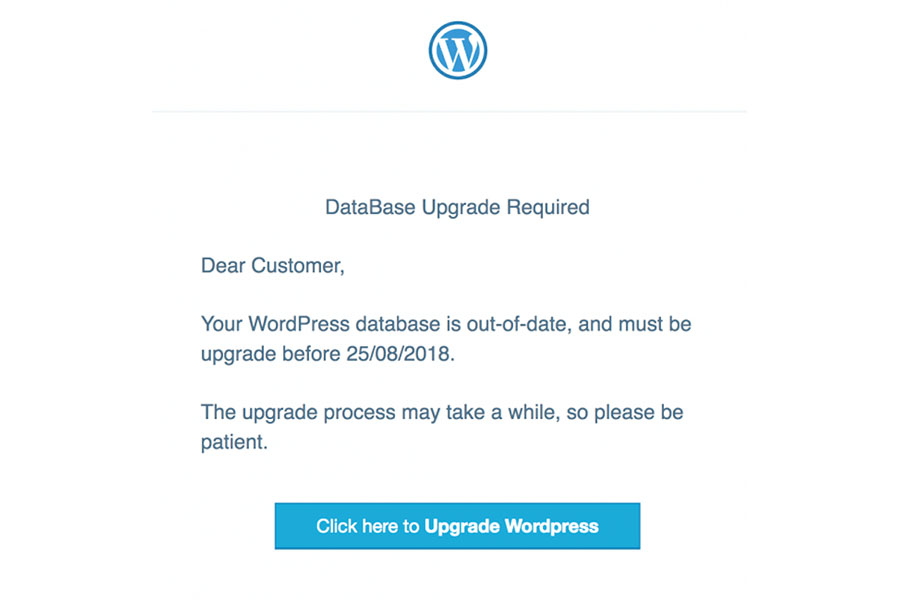

6. Уязвимости чрез фалшифициране на заявки между сайтове (CSRF) и фишинг

Фишинг атаките заблуждават потребителите, като имитират легитимни страници, където те въвеждат чувствителна информация, без да осъзнават, че хакерът я събира.

Статистика: През 2023 г. почти 17% от проблемите със сигурността произлизат от CSRF.

Пример: Типична фишинг атака би могла да бъде, когато хакери създадат фалшива страница за вход в WordPress сайт. Потребителите, мислейки, че страницата е безопасна, въвеждат своите данни за вход, които биват „заловени“ от хакерите.

7. Атаки за отказ на услуга (DoS и DDoS) и слаб хостинг

Изборът на надежден хостинг, който поставя сигурността на първо място, е от съществено значение за защита срещу DoS и DDoS атаки. Тези атаки претоварват сървърите и правят WordPress сайта Ви временно недостъпен за легитимни потребители.

Пример: Ваш конкурент стартира DDoS атака срещу вашия WordPress сайт за електронна търговия по време на важен период за продажби. Сайтът Ви става недостъпен и губите приходи. Примерът е краен, но илюстрира проблема.

Как да овладеете сигурността на WordPress

Сега, когато сте по-добре информирани за най-често срещаните заплахи за сигурността на WordPress, препоръчваме да следвате 16-те най-добри практики. Те обхващат ключови области като защита на достъпа, актуализации и контрол на файловите разрешения.

1. Актуализирайте всички плъгини, теми и ядрото на WordPress

Решение: Актуализирайки плъгините, темите и ядрото на WordPress, можете да избегнете много проблеми със сигурността. Актуализациите често включват корекции на уязвимости, които хакерите биха могли да използват. Премахнете остарели теми и плъгини и използвайте най-новите версии.

Най-добри практики:

- Актуализирайте всичко ръчно.

- За да актуализирате ядрото на WordPress, отидете на Табло > Обновления. Там ще видите последната инсталирана версия.

- За плъгини и теми отидете на Разширения > Добавяне на ново разширение или Изглед > Теми и натиснете „Актуализирай“ за всеки елемент.

- Обмислете активирането на автоматични актуализации, за да поддържате WordPress сайта си винаги актуален.

Как го правим в WPSupport.bg: Всички наши планове включват ежеседмични актуализации на ядрото, плъгините и темите на Вашия WordPress сайт.

2. Премахнете всички нелицензирани и неизползвани плъгини

Решение: Нелицензираните плъгини са небезопасни, тъй като нямат актуализации за сигурност, което създава уязвимости в сайта Ви. По същия начин премахнете неизползваните плъгини, за да избегнете хакери, които създават „задни врати“ в плъгини, които дори не използвате.

Най-добри практики:

- Отидете на Разширения > Добавяне на ново разширение. Деактивирайте и изтрийте всички плъгини, които вече не използвате.

- Редовно проверявайте плъгините и премахвайте ненужните.

Как го правим в WPSupport.bg: Всички професионални плъгини които използваме за поддръжка на Вашия WordPress сайт са лицензирани и получават актуализациите си директно от техните разработчици.

3. Променете стандартното потребителско име „admin“

Решение: Направете потребителското име по-трудно за откриване от ботовете, за да намалите вероятността от атаки с груба сила.

Най-добри практики:

- Създайте нов потребител с роля „Администратор“, задайте уникално потребителско име и изтрийте оригиналния „admin“ потребител.

4. Определете правилно потребителските роли

Решение: Внимателно задавайте роли, за да ограничите достъпа и да увеличите сигурността.

Пример: Гостуващ автор трябва да има достъп само до писане на публикации, а не до функции, свързани с магазина WooCommerce (например).

Най-добри практики:

- Отидете на Потребители > Всички, за да редактирате или зададете роли.

- Уверете се, че всеки потребител има само разрешенията, от които се нуждае.

5. Използвайте силни пароли и двуфакторна автентикация (2FA)

Решение: Използвайте автоматично генерирани пароли и ги променяйте редовно. Двуфакторната автентикация изисква допълнителна форма на идентификация заедно с паролата, за да подсили сигурността при влизане.

Най-добри практики:

- Избягвайте лесно познаваеми пароли като „admin123“ или „password“. Вместо това използвайте пароли с главни и малки букви, специални символи и цифри.

- Редовно променяйте паролите на всички платформи (cPanel, FTP, WordPress Admin и т.н.).

- Активирайте 2FA, за да добавите допълнителен слой сигурност.

Как го правим в WPSupport.bg: Методите за сигурност който използваме позволяват активиране на двуфакторна автентикация, която значително подобрява сигурността на WordPress сайта Ви.

6. Въведете reCAPTCHA на формуляри (включително страницата за вход)

Решение: reCAPTCHA е един от най-добрите начини за защита на сайта Ви от ботове и атаки. Той проверява дали потребителят е реален, когато попълва формуляр.

Най-добри практики:

- Добавете опцията reCAPTCHA на страницата за вход, регистрационни формуляри и всички други формуляри, генерирани от потребители.

- Уверете се, че версията на reCAPTCHA е актуална.

Как го правим в WPSupport.bg: Методите за сигурност който използваме позволяват активиране на CAPTCHA при попълване на формуляри за вход, регистрация, коментари и др. и също така включват използването на honeypot поле, което засича действията на ботовете и ги неутрализира.

7. Ограничете опитите за вход и скрийте URL адреса на wp-admin

Решение: Ограничаването на неуспешните опити за вход намалява риска от атаки с груба сила, а скриването на URL адреса „wp-admin“ прави сайта Ви по-труден за откриване от хакери.

Най-добри практики:

- Настройте ограничение за неуспешни опити за вход (напр. позволете само три неуспешни опита, след което уведомете потребителя да се върне след 15 минути).

- Променете стандартния URL адрес „yourwordpresssite.com/wp-admin“ на нещо по-уникално, напр. „yoursite.com/welcome-to-your-account“.

Как го правим в WPSupport.bg: Методите за сигурност който използваме позволяват ограничаване на броя неуспешни опити за вход от определен IP адрес и го блокират за определен период от време. Също така стандартният адрес за вход в админ панела (/wp-admin) може да бъде променен с по-сигурен.

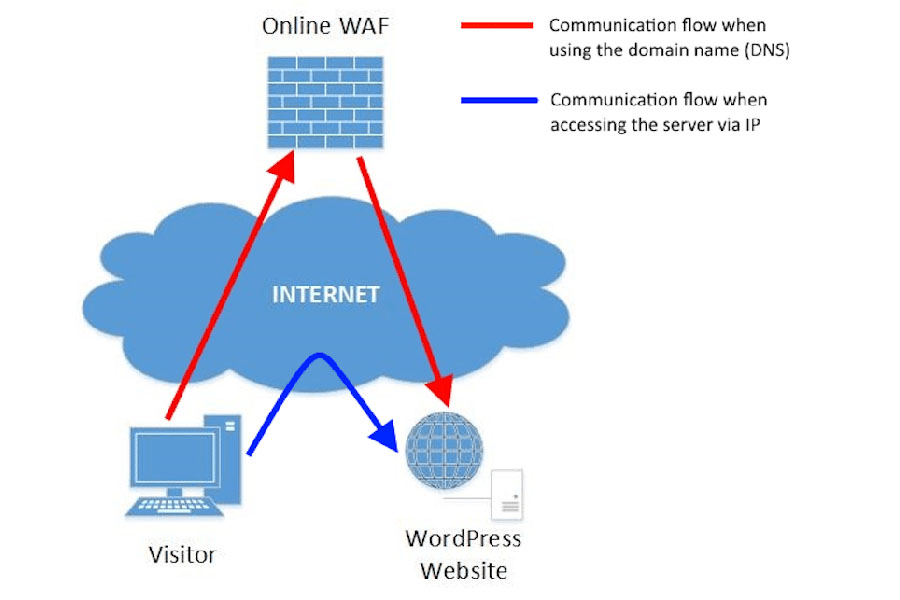

8. Използвайте защитна стена (WAF)

Решение: Защитната стена блокира връзки от злонамерени IP адреси. Тя предотвратява кражбата на Вашите идентификационни данни и опитите на хакери да влязат в сайта Ви.

Най-добри практики:

- Активирайте Web Application Firewall (WAF), за да блокирате подозрителен трафик, преди да достигне до Вашия сървър.

- Конфигурирайте настройките на защитната стена, за да филтрирате трафика от известни злонамерени IP адреси и ботнети.

- Деактивирайте XML-RPC, ако не е необходим, тъй като често е цел на атаки.

Как го правим в WPSupport.bg: Методите за сигурност който използваме включват 6G Firewall на ниво сайт, блокиране на фалшиви Google ботове, възможност за добавяне на IP адреси в черен списък, защита на WP REST API и др.

9. Редовно сканирайте сайта си за зловреден софтуер

Решение: Редовните сканирания за зловреден софтуер помагат за откриването и премахването на вреден код, който може да повреди сайта Ви или да компрометира чувствителни данни.

Най-добри практики:

- Изпълнявайте сканирания за зловреден софтуер седмично и месечно, за да откривате и премахвате вируси.

- Настройте известия за получаване на имейли при откриване на спешни заплахи.

- Избирайте теми, плъгини и основни файлове на WordPress от достоверни източници. Проверете отзивите, преди да направите инсталация.

- Поддържайте базата си данни чиста и актуализирана.

Как го правим в WPSupport.bg: Методите за сигурност който използваме включват автоматични сканирания за зловреден код и възможни уязвимости. При появата на такива, биваме веднага уведомени, за да можем да предприемем необходимите мерки в най-кратки срокове.

10. Извършвайте редовни архивирания

Решение: Редовните архивирания Ви позволяват бързо да възстановите чиста версия на сайта си, ако нещо се обърка.

Най-добри практики:

- Изпълнете стратегия за автоматизирани архивирания без ръчни усилия. Така Вашите архиви винаги ще са готови.

- Съхранявайте архивите на няколко различни места, за да сте сигурни, че можете да възстановите версията си, дори ако облачната услуга се провали.

- Тествайте архивите си периодично, за да се уверите, че могат да бъдат възстановени правилно.

Как го правим в WPSupport.bg: Създаваме ежедневни резервни копия, които се съхраняват за отдалечени сървъри за срок до 90 дни. За по-динамични сайтове имаме възможност за извършване на 2, 4 или 6 резервни копия на денонощие.

11. Деактивирайте редактирането на файлове

Решение: Предотвратете неоторизиран достъп до файловете на Вашите теми и плъгини чрез администраторската зона на WordPress, като намалите рисковете за сигурността.

Най-добри практики:

- Ако сте запознати с редактирането на код, добавете следния ред в wp-config.php файла, за да деактивирате редактирането на файлове:

// Disallow file edit define( 'DISALLOW_FILE_EDIT', true );

12. Инсталирайте SSL сертификат (HTTPS)

Решение: Благодарение на SSL сертификатите, Вашият сайт може лесно да премине от HTTP към HTTPS. HTTPS криптира данните между потребителите и сървърите и помага да защитите сайта си.

Най-добри практики:

- Вземете SSL сертификат от Вашия хостинг доставчик. Повечето от тях го включват в своите планове.

- Уверете се, че сертификатът е актуализиран, тъй като обикновено е валиден около една година.

13. Деактивирайте индексирането и преглеждането на директории

Решение: Предотвратете хакерите от откриване на уязвимости и чувствителни файлове, като блокирате достъпа до структурата на директориите.

Най-добри практики:

- Деактивирайте преглеждането на директории, като добавите следния ред в края на .htaccess файла на сайта си:

Options -Indexes

Така хакерите няма да виждат списък с файловете във Вашите директории, които могат да използват срещу Вас. Уверете се, че .htaccess файлът е видим във файловия мениджър на хостинга или FTP клиента, ако не го виждате.

14. Автоматично изкарване на неактивни потребители в WordPress

Решение: За да намалите риска от неоторизиран достъп, трябва автоматично да изкарвате неактивни (бездействащи) потребители. Нападателите често използват неактивни сесии, за да разбият акаунти и пароли (особено ако потребителите оставят устройствата си без надзор).

Най-добри практики:

- Добавете настройка за автоматично изкарване на бездействащи потребители, за да предотвратите ненужно излагане на данни от сесията.

Как го правим в WPSupport.bg: Методите за сигурност който използваме позволяват принудителното изкарване на потребители, които са били неактивни определен период от време.

15. Инсталирайте надежден плъгин за сигурност на WordPress

Решение: Един плъгин за сигурност с множество функции на едно място ще централизира защитата на Вашия сайт. Това ще Ви спести време и усилия!

Най-добри практики:

Търсете плъгини, които предлагат следните функции:

- Защита от зловреден софтуер и заплахи: Файъруоли, сканиране за зловреден софтуер, защита от DDoS атаки и блокиране на IP адреси.

- Контрол на достъпа и автентикация: Двуфакторна автентикация (2FA), ограничаване на опитите за вход и управление на потребителските роли.

- Цялост на сайта и архиви: Възстановяване на сайта след пробив.

- Мониторинг и известия: Проследяване на заплахи и уведомления за подозрителна дейност.

- Поддръжка и актуализации: Автоматични актуализации и управление на SSL сертификати.

- Филтри за спам и допълнителни инструменти: Защита на чувствителни зони на сайта.

Как го правим в WPSupport.bg: Всички тези и други методи на защита и сигурност са включени в нашите планове, така че сайтовете на нашите клиенти да бъдат максимално защитени.

16. Използвайте хостинг доставчик с приоритет към сигурността

Решение: Сигурният хостинг доставчик е основата на цялата Ви стратегия за сигурност, тъй като защитава сайта Ви на ниво сървър, минимизирайки риска от атаки и прекъсвания.

Най-добри практики:

- Преглеждайте онлайн отзиви, за да оцените репутацията на доставчика относно обработката на проблеми със сигурността и предоставянето на клиентска поддръжка.

- Търсете функции като защитни стени, защита от DDoS атаки и ежедневни архиви.

- Изберете хостинг с гаранция за 99% ъптайм и бързи сървъри за оптимална производителност на сайта.

- Заложете на удобен за потребителя контролен панел за лесно управление на настройките за сигурност.

Как го правим в WPSupport.bg: Хостингът който ние използваме и препоръчваме на нашите клиенти е CooliceHost.

Сега сте запознати с най-добрите практики за сигурност и различните източници на атаки в WordPress! Въпреки това, Вашият сайт все още може да бъде компрометиран, дори ако внедрите стабилна стратегия за сигурност. Следващият раздел ще очертае необходимите стъпки за възстановяване на контрола върху Вашия сайт в случай на подобна ситуация.

Какво да направите, ако сайтът ви на WordPress е хакнат

Ако WordPress сайтът Ви бъде хакнат, следвайте нашите указания по-долу, за да възвърнете контрола и бързо да подобрите неговата сигурност.

1. Изключете сайта временно

Трябва временно да изключите сайта или да го поставите в режим на поддръжка, за да предотвратите по-нататъшен достъп. Това ограничава разпространението на зловреден софтуер в други файлове на WordPress и защитава данните на Вашите посетители.

2. Променете всички пароли

Актуализирайте паролите за всички акаунти, свързани със сайта Ви — администраторския акаунт на WordPress, хостинг акаунта, FTP, базата данни и имейла. Използвайте силни и уникални пароли, за да предотвратите допълнителни пробиви.

3. Свържете се с Вашия хостинг доставчик

Свържете се с Вашия хостинг доставчик. Много доставчици предлагат помощ при хакнати сайтове и могат да сканират за проблеми на сървърно ниво. Бъдете готови да отговорите на следните въпроси, за да ускорите процеса:

- Можете ли да получите достъп до административния панел на WordPress?

- Има ли подозрителни линкове или ново съдържание на сайта Ви?

- Маркира ли Google сайта Ви за проблеми със сигурността?

- Пренасочва ли сайтът към друг URL адрес?

4. Сканирайте за зловреден софтуер

Ако все още имате достъп до администраторския панел на WordPress, инсталирайте плъгин за сигурност, като Wordfence или Sucuri. Тези плъгини ще намерят злонамерени файлове и ще извършат сканиране за зловреден софтуер, за да установят източника на атаката.

5. Възстановете чист архив

Ако разполагате с актуален архив, възстановете сайта до чиста версия. Уверете се, че архивът е от дата преди атаката, за да избегнете повторно въвеждане на заразени файлове или зловреден код.

Финални думи

В заключение, вече знаете най-добрите практики за защита на WordPress, както и най-честите източници на атаки. Стандартите за сигурност се базират на основни действия: защитете страницата за вход, използвайте силни пароли и поддържайте плъгините си чисти и редовно актуализирани.

Осигуряването на защитен сайт е от ключово значение за Вашата репутация — представете си последствията, ако клиент получи известие за пробив в данните, което предупреждава, че кредитната/дебитната му карта е компрометирана поради липса на мерки за сигурност. Не искате това да се случи!

Ако всичко това Ви се струва твърде сложно и трудно и смятате, че би Ви отнело много време или че не бихте се справили с тази задача, може да се абонирате за професионална поддръжка при нас и да бъдете спокойни, че има кой да се грижи за защитата и сигурността на WordPress сайта Ви.